Combler les lacunes de DORA : Vers une architecture de divulgation des incidents cyber à trois niveaux

D'après les travaux de V. Shabad (2026), "Closing the DORA Gap: A Three‑Tier Architecture for Cyber Incident Disclosure".

1. Introduction : Le paradoxe de l'apprentissage post‑incident

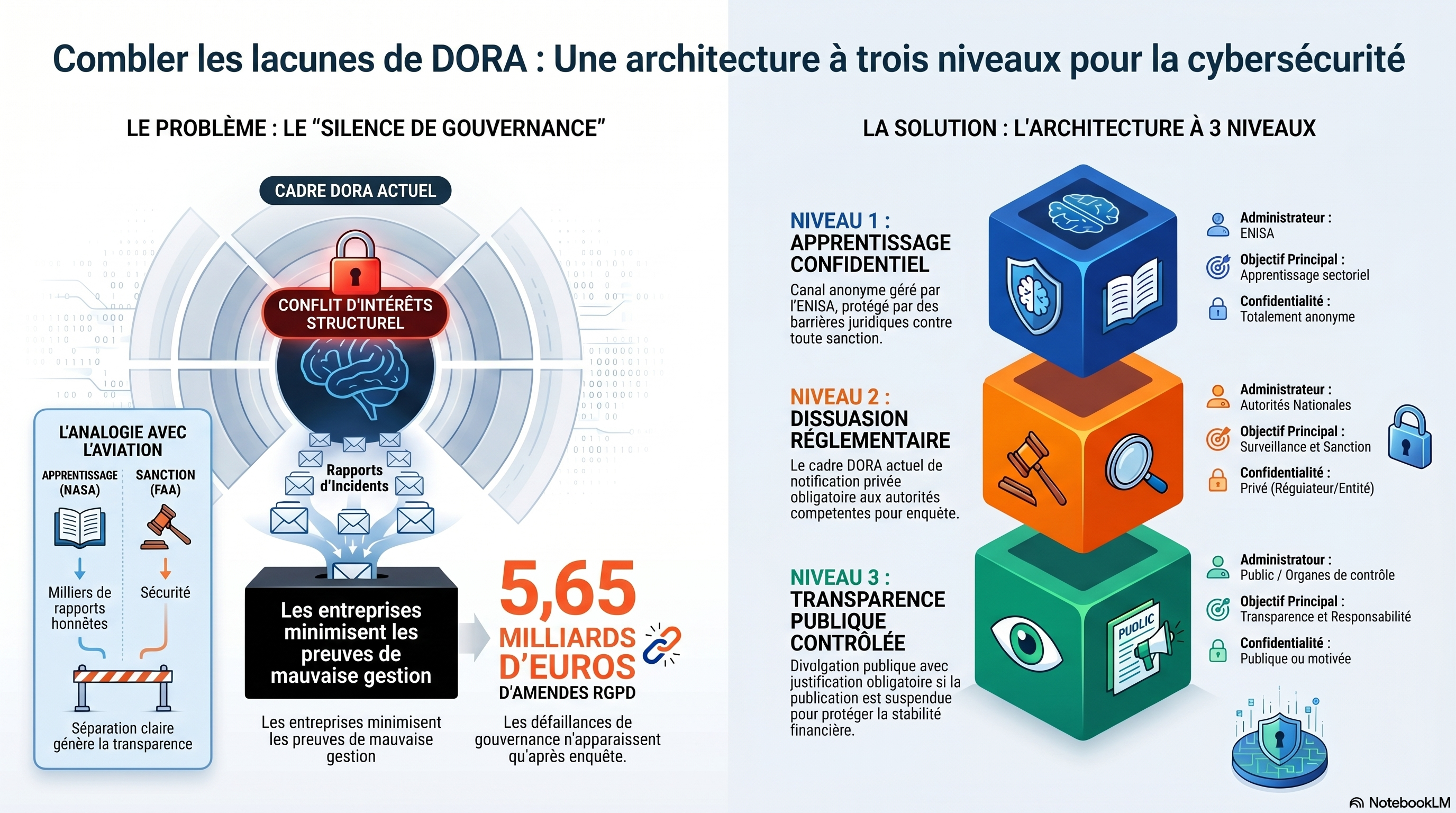

Le cadre actuel de DORA souffre d'un défaut de conception structurel identifié par Vsevolod Shabad (2026) : l'absence de canaux d'apprentissage confidentiels et non punitifs. En fusionnant la recherche de causes profondes et la dissuasion réglementaire au sein d'un même canal de signalement attribuable, le système actuel crée des incitations rationnelles pour les entités financières à minimiser la documentation des failles de gouvernance au moment précis où une analyse honnête est la plus nécessaire.

La rareté de la candeur dans la documentation actuelle est illustrée par le contraste entre le rapport de la Scottish Environment Protection Agency SEPA (2026) et les standards industriels. Alors que la SEPA a ouvertement reconnu des échecs liés aux « contraintes des cycles budgétaires du secteur public » ayant empêché le financement des remédiations nécessaires, la majorité des rapports post‑incident se limitent à des détails techniques. Cette approche occulte les décisions de gouvernance — tels que les retards d'approvisionnement ou l'acceptation de risques résiduels — qui ont pourtant permis l'exploitation de vulnérabilités connues.

2. L'analyse du déficit documentaire : Apprentissage vs Dissuasion

L'argument central de Shabad repose sur le fait que la confusion entre l'apprentissage (Learning) et la dissuasion (Deterrence) incite les organisations à produire des rapports « silencieux sur la gouvernance ». Si l'information qui permet au secteur d'apprendre sert simultanément de base factuelle pour des sanctions, l'acteur rationnel limitera sa divulgation au strict minimum légal pour éviter l'engagement de sa responsabilité.

Les preuves de ce déficit documentaire sont manifestes dans les données empiriques :

- Observations de l'ENISA (2023) : Les déclarations publiques identifiant des causes de gouvernance sont quasi inexistantes, même pour des incidents critiques ayant entraîné l'arrêt de « protocoles de chimiothérapie » ou perturbé des services d'urgence.

- Cas Dedalus Biologie (CNIL, 2022) : L'enquête de la CNIL, suite à une violation touchant 491 000 patients, a révélé des failles organisationnelles majeures — notamment l'extraction de données « au‑delà des instructions des clients » et l'absence de formalisation contractuelle — qui étaient totalement absentes du signalement initial de l'incident.

- Contraste avec l'aviation (NASA) : Le système ASRS documente massivement les facteurs humains et organisationnels, car il sépare structurellement le canal de signalement de l'autorité de sanction.

- Fragmentation des preuves : Woods et Seymour (2023) soulignent que les décideurs politiques font face à une fragmentation des preuves qui rend impossible l'établissement d'une « attribution causale » claire entre les contrôles de sécurité et l'efficacité opérationnelle.

3. La complication liée à la stabilité financière

L'analyse du FMI (2024) intégrée dans l'étude met en lumière le « risque de cascade de divulgation ». Une transparence totale et immédiate peut s'avérer déstabilisatrice : dans le secteur financier, la divulgation d'un incident peut précipiter des sorties de dépôts (estimées à environ 5 % sur six trimestres pour les petites banques après une attaque).

Cette réalité justifie une gestion prudente de la transparence. Il ne s'agit pas de promouvoir une suppression arbitraire d'informations, mais d'instaurer une suppression « principielle ». Selon Shabad, toute décision de non‑divulgation doit être basée sur des principes définis et rester « auditable rétrospectivement » afin de protéger la stabilité du système sans sacrifier l'obligation de rendre des comptes à long terme.

4. Proposition : L'architecture de divulgation à trois niveaux

Shabad propose de segmenter la divulgation en trois canaux distincts, chacun optimisé pour une fonction précise.

Niveau 1 (Tier 1) - Canal d'apprentissage confidentiel

Ce canal serait administré par l'ENISA, identifiée comme l'entité idéale car elle ne possède aucun pouvoir d'exécution ou de sanction sous NIS2 (Art. 37), contrairement aux autorités nationales compétentes. Ce niveau repose sur des barrières d'information statutaires empêchant la transmission de rapports identifiables aux superviseurs. Il inclut une « sphère de sécurité » temporelle protégeant l'entité contre l'usage réglementaire de ses aveux volontaires, permettant à l'ENISA de diffuser des bulletins d'apprentissage sectoriels anonymisés.

Niveau 2 (Tier 2) - Dissuasion réglementaire privée

Ce canal correspond au cadre actuel de DORA (Articles 17 à 19). Il maintient l'obligation de notification privée aux autorités compétentes pour la surveillance et l'application des sanctions. Ce niveau reste structurellement séparé du Niveau 1 pour garantir que l'incitation à l'apprentissage honnête ne soit pas polluée par la crainte de mesures coercitives immédiates.

Niveau 3 (Tier 3) - Divulgation publique structurée

Ce niveau introduit une « déclaration de justification de suppression » (suppression‑rationale declaration). Lorsqu'une information n'est pas rendue publique, l'entité et l'autorité doivent consigner :

- Les motifs spécifiques d'intérêt public (stabilité systémique, enquête criminelle).

- La période de révision prévue pour la divulgation ultérieure.

- L'accès garanti au dossier complet pour des « comités de reddition de comptes parlementaires » ou des « auditeurs indépendants ».

5. Voies de mise en œuvre et recommandations stratégiques

L'implémentation ne nécessite pas de réouverture législative. L'Article 20 de DORA permet aux autorités de surveillance européennes (ABE, ESMA, EIOPA), en consultation avec la BCE et l'ENISA, de définir ces modalités via des normes techniques de réglementation (RTS).

Recommandation | Destinataire | Action clé |

Création du Tier 1 | ENISA / Commission Européenne | Établir un canal confidentiel avec barrières statutaires couvrant tous les secteurs de NIS2 pour capturer les dépendances croisées. |

Déclaration de suppression | ENISA / Commission Européenne | Intégrer la justification de non‑divulgation publique comme élément obligatoire du rapport final (Art. 19). |

Transparence agrégée | ENISA / Commission Européenne | Rapporter annuellement aux comités de surveillance le volume et les motifs des incidents supprimés. |

Protocole de risque de cascade | Autorités Nationales Compétentes (ANC) | Adopter des critères du FMI (anxiété ambiante, capacité de réponse collective rapide) pour évaluer la suppression. |

Reconnaissance des limites | Autorités Nationales Compétentes (ANC) | Admettre explicitement dans les guides de supervision que les rapports actuels sont structurellement « governance‑silent ». |

6. Conclusion : De la gestion de responsabilité à l'apprentissage sectoriel

La séparation des fonctions de documentation est la condition nécessaire pour transformer les rapports d'incidents, aujourd'hui perçus comme des outils de gestion de responsabilité individuelle, en véritables instruments de résilience collective. Sans cette distinction entre apprentissage et sanction, le secteur financier restera condamné à produire des rapports « silencieux sur la gouvernance ».

Le prix de l'immobilisme sera une décennie de bilans ignorant les causes structurelles des attaques, ce qui fera obstacle à une véritable montée en puissance de la résilience à l'échelle européenne.