Quand les incidents de cybersécurité ne servent pas de leçon.

Source : Wilczek, M., Bąk, M., Suchanek, M., & Hinz, O. (2026). When Cybersecurity Incidents Fail to Teach: Executive Attention and the Limits of Experiential Learning at the Board Level. Goethe University Frankfurt & University of Gdańsk.

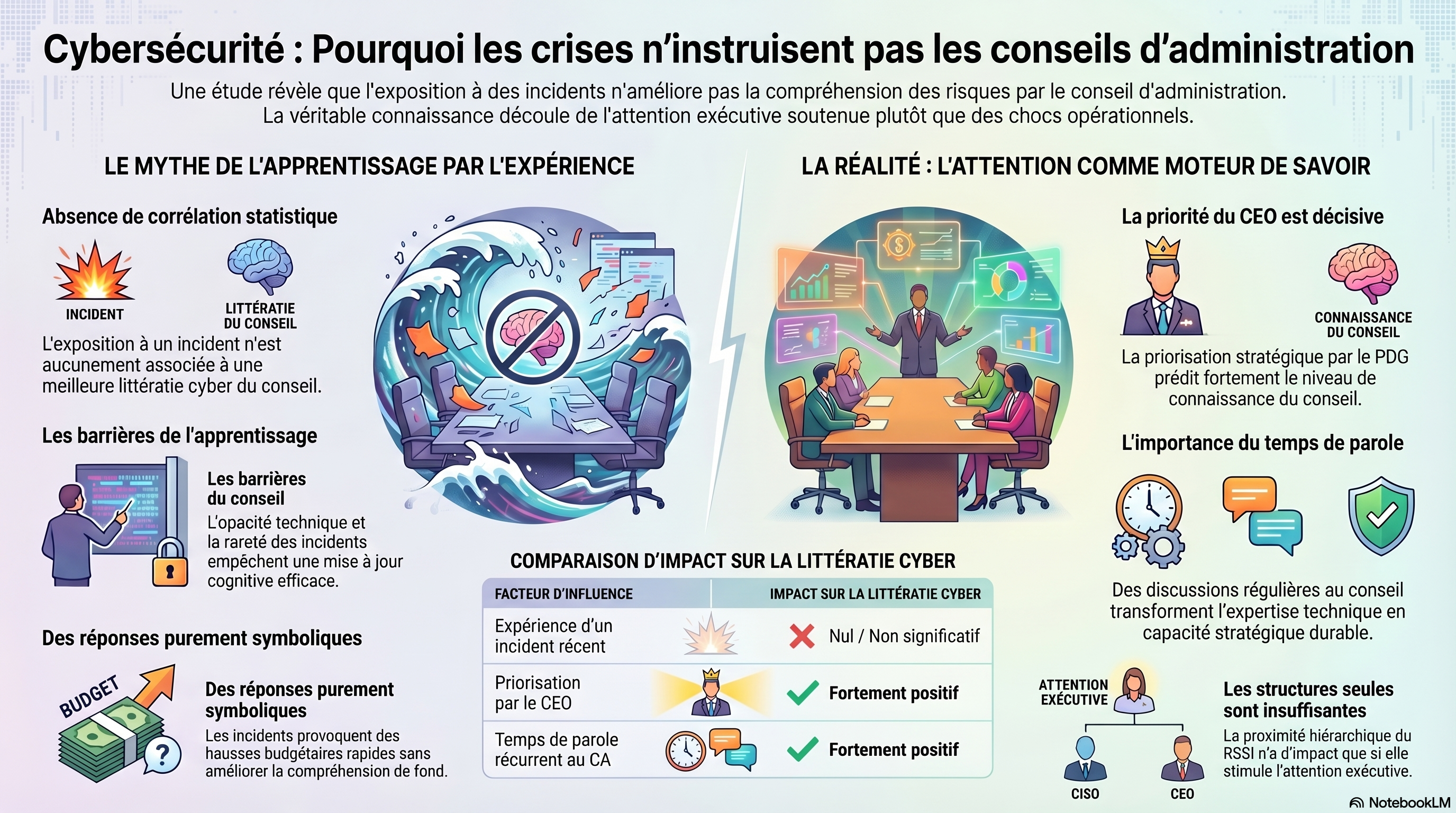

Cette étude remet en question l'idée reçue selon laquelle les entreprises apprennent automatiquement de leurs échecs numériques, en démontrant que les incidents de cybersécurité n'améliorent pas la compréhension des risques au niveau du conseil d'administration. Les auteurs soulignent que l'exposition directe à des crises techniques reste souvent inefficace, car ces événements sont rares, opaques et filtrés par des experts. Au lieu de compter sur l'expérience, la littératie numérique des dirigeants dépend principalement d'une attention exécutive soutenue, impulsée par les priorités du PDG et un temps de parole régulier en réunion. Les structures de gouvernance, comme la proximité hiérarchique du responsable de la sécurité, n'ont d'impact que si elles servent à maintenir cette attention délibérée. En conclusion, sans un engagement proactif et stratégique, les incidents ne provoquent que des réponses symboliques sans véritable évolution cognitive au sommet de la firme.

1. Introduction : Remise en question du paradigme de l'apprentissage par l'échec

Dans le champ de la gouvernance des systèmes d'information (SI), un postulat classique veut que les chocs opérationnels - tels que les cyberincidents majeurs - agissent comme des catalyseurs de compétence pour les instances dirigeantes. Cette étude invalide ce paradigme de l'apprentissage expérientiel au sommet de la firme. Contrairement aux attentes, l'exposition à un incident cyber ne laisse aucune « trace cognitive » détectable chez les administrateurs.

L'analyse démontre que la culture numérique des instances de direction n'est pas le produit d'un traumatisme opérationnel, mais celui d'une architecture délibérée de l'attention. En l'absence de cette structure, les incidents ne parviennent pas à franchir le seuil de l'admissibilité attentionnelle, restant ainsi confinés à des réactions budgétaires ou symboliques sans mise à jour cognitive réelle.

2. Analyse de l'échantillon et méthodologie de recherche

La recherche repose sur une enquête menée auprès de 144 professionnels seniors du risque cyber (CISOs, directeurs de la cybersécurité, risk managers) dotés d'une interaction régulière avec les instances de direction.

L'étude adopte une méthodologie dite « d'informateur d'élite » (elite-informant). Ce choix est dicté par la nature même de la culture numérique des instances de direction, qui est une « compétence appliquée » (enacted literacy) : elle est plus fidèlement mesurée par la qualité des interactions et du questionnement stratégique perçue par les experts que par une autoévaluation des administrateurs.

Profil de l'échantillon :

- Séniorité : 47,9 % des répondants affichent plus de 15 ans d'expérience ; 84,1 % ont plus de 40 ans.

- Fonctions : IT (32,6 %), Cybersécurité (26,4 %), Risque et Conformité (21,5 %).

- Secteurs : Forte représentation des services professionnels (23,6 %) et financiers (19,4 %), organisations déjà engagées dans des structures de gouvernance cyber.

- Taille : Répartition équilibrée, des PME aux multinationales de plus de 10 000 employés.

3. Le constat empirique : La déconnexion entre incident et culture numerique

Les résultats statistiques sont sans appel et contredisent les théories traditionnelles de l'apprentissage par l'erreur :

- Absence de corrélation : Il n'existe aucun lien significatif entre l'expérience d'un incident matériel récent et le niveau de connaissance cyber des instances de direction (r = 0,02 ; p = 0,80).

- Le phénomène de « découplage » : Si les incidents déclenchent des budgets de crise ou des plans de communication, ils ne produisent pas de montée en compétence durable. L'activité de gouvernance est déconnectée de la compréhension.

- Signaux « faibles et bruyants » : Les incidents cyber, par leur rareté et leur opacité technique, ne fournissent pas le feedback itératif nécessaire à l'apprentissage. Ils sont traités comme des anomalies épisodiques plutôt que comme des sources d'information systémique.

4. Les mécanismes de l'échec de l'apprentissage expérientiel

L'étude identifie trois barrières structurelles qui empêchent la transformation d'un incident en savoir stratégique :

L'opacité technique et les chaînes causales socio-techniques La complexité des infrastructures numériques rend l'observation directe impossible pour les non-experts. Les mécanismes de défaillance sont invisibles et multidimensionnels, empêchant le Board d'établir un lien clair entre ses décisions de gouvernance et l'incident.

La médiation par les experts : le dépouillement de la texture causale Le conseil d'administration ne reçoit jamais une expérience brute. Les rapports d'experts traduisent les incidents en scores de risque abstraits ou en tableaux de bord de conformité. Ce processus de traduction a pour effet de dépouiller l'événement de sa texture causale. En privilégiant la réassurance et la démonstration de contrôle, les experts privent les instances de direction des éléments diagnostiques indispensables à une véritable éducation.

Le problème des « échantillons de un ou moins » La rareté des crises majeures favorise les biais d'attribution. Sans base de données mentale répétée, les administrateurs tendent à rationaliser l'incident a posteriori comme une fatalité ou une erreur humaine isolée, évitant ainsi de remettre en question les modèles stratégiques de l'entreprise.

5. L'Attention Exécutive : Le véritable moteur de la connaissance

L'étude démontre, via les Modèles 3 et 4, que la culture numérique est corrélée à deux facteurs d'attention, indépendamment de toute expérience d'incident :

- La priorisation par le CEO (r = 0,63) : Le CEO agit comme un filtre de légitimité. S'il n'inscrit pas le cyber au sommet de l'agenda, le sujet ne devient jamais digne d'attention pour le conseil.

- Le temps de parole récurrent (r = 0,75) : La connaissance est le produit de la fréquence des échanges, et non de leur intensité lors d'une crise.

L'attention n'est pas un médiateur de l'expérience, mais un chemin alternatif indispensable. Dans des contextes de haute technicité, l'instance de direction n'apprend pas parce qu'elle subit, mais parce qu'elle décide d'investir du temps de délibération de manière systématique.

6. Le piège de la « gouvernance cérémonielle » et le rôle du CISO

L'analyse de la proximité structurelle du CISO révèle un paradoxe critique pour les risk managers :

- La corrélation négative initiale : Les données brutes montrent une corrélation négative entre la proximité hiérarchique du CISO et la littératie des instances de direction(r = -0,10 ; \beta = -0.29 dans le modèle initial).

- Le risque d'éviction (crowding out) : Nommer un CISO à un haut niveau hiérarchique ou lui donner un accès direct au conseil peut paradoxalement réduire l'engagement cognitif des administrateurs. Ces réformes sont souvent « cérémonielles » : elles signalent le contrôle aux régulateurs tout en servant de substitut à la compréhension. L'instance de direction délègue sa responsabilité intellectuelle à l'expert (« On fait confiance au CISO car il est proche »), ce qui évince la nécessité de comprendre le risque lui-même.

7. Implications pour la pratique du Risk Management

Pour transformer la gouvernance cyber, les professionnels du risque doivent adopter des stratégies basées sur l'architecture de l'attention plutôt que sur la gestion d'épisodes :

- Institutionnaliser la récurrence : Ne jamais compter sur une crise pour éduquer. La culture numérique se construit par l'inscription systématique du risque numérique à l'ordre du jour, indépendamment de l'actualité.

- Restaurer la texture causale : Transformer les rapports d'incidents. Au lieu de simples affirmations d'assurance (« tout est sous contrôle »), les rapports doivent exposer les chaînes causales sociotechniques pour permettre à l'instance de direction de saisir la dynamique du risque.

- Former au « questionnement critique » : La compétence de l'instance de direction se manifeste par sa capacité à interroger les experts. Les rapports doivent donner aux administrateurs les leviers pour défier les représentations abstraites et intégrer les enjeux cyber dans la stratégie globale.

- Actionner le levier du CEO : L'adaptation culturelle du conseil d'administration est vaine si le CEO ne légitime pas le sujet comme une priorité stratégique absolue.

8. Conclusion : Vers une architecture de l'attention

La recherche de Wilczek et ses collègues démontre que dans les domaines de haute asymétrie d'information, la connaissance est le fruit d'une volonté délibérée et non d'un choc opérationnel. La gouvernance efficace du risque cyber ne dépend pas de l'accumulation d'expériences malheureuses, mais de la capacité de l'organisation à structurer l'attention au sommet. Pour le conseil d'administration, la littératie n'est pas un stock d'expertise technique, mais une capacité interprétative entretenue par une délibération répétée, analytique et protégée des illusions de la gouvernance symbolique.