Un modèle bayésien pour l'architecture Zero Trust dans les PME

Sommaire : Cet article porte sur un travail qui examine la faisabilité et l'efficacité de l'architecture Zero Trust (ZTA) comme stratégie de cybersécurité pour les petites et moyennes entreprises (PME). En raison de leurs contraintes financières et d'un manque d'expertise technique, ces organisations sont particulièrement exposées à des cyberattaques de plus en plus coûteuses. Les auteurs proposent un modèle de réseau bayésien pour quantifier les probabilités de succès de l'adoption de cette architecture tout en évaluant les obstacles organisationnels. Ce cadre prédictif permet de simuler divers scénarios d'attaques afin de mesurer la réduction réelle de la magnitude du risque. L'étude souligne l'importance des piliers relatifs à l'identité et aux données pour renforcer la résilience numérique de manière économiquement viable. En intégrant des données réelles d'incidents, ce modèle offre un outil d'aide à la décision factuel pour les dirigeants de PME.

1. Introduction : L'impératif de la résilience numérique pour les PME

1.1 Contexte et indicateurs de risque systémique

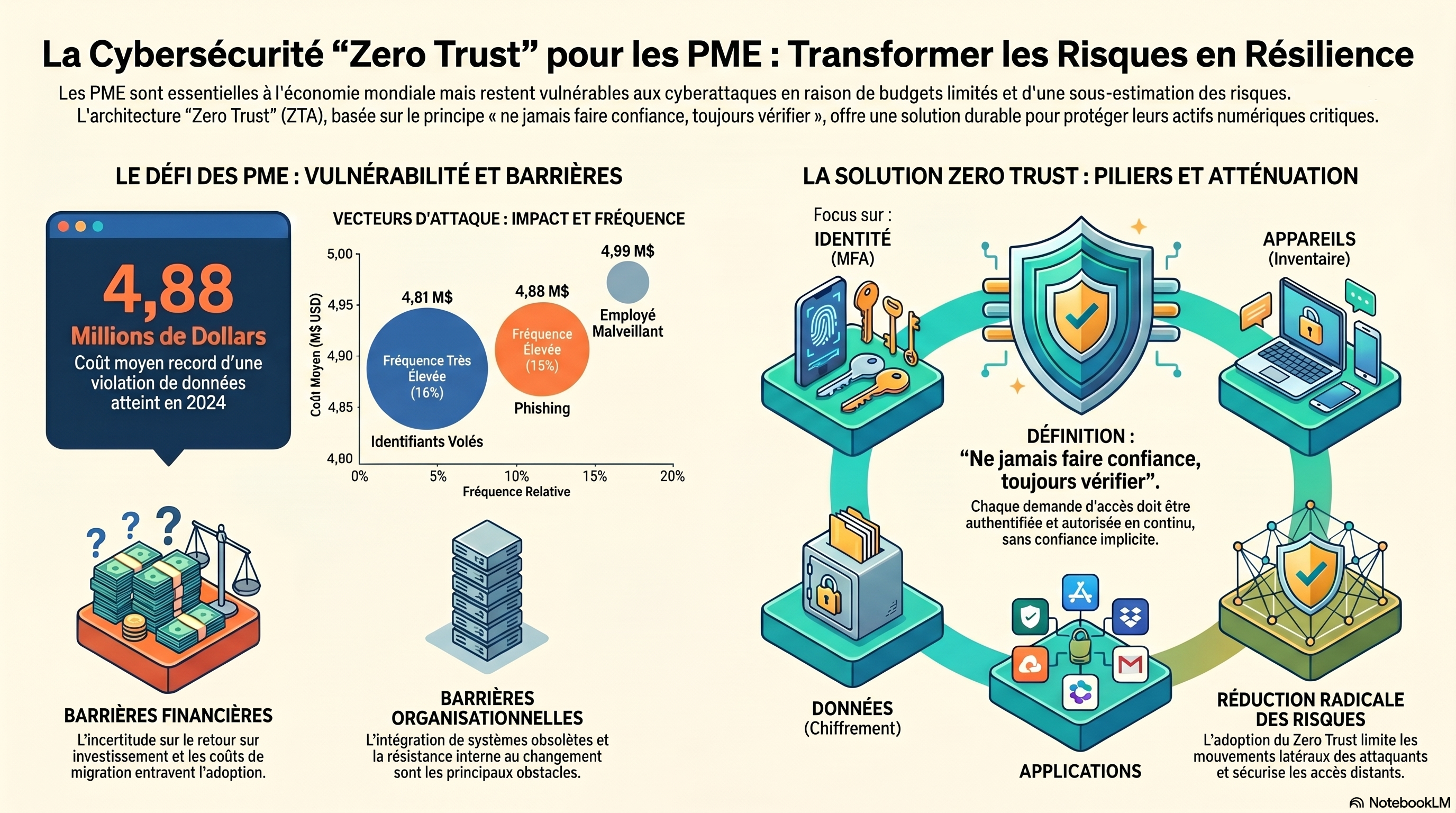

La transformation numérique globale, intensifiée par les impératifs post‑pandémiques, a accru la dépendance des petites et moyennes entreprises (PME) aux infrastructures connectées, élargissant leur surface d'attaque. Selon l'étude de Abdelmagid et al., "A Bayesian Network‑Driven Zero Trust Model for Cyber Risk Quantification in Small‑Medium Businesses", les PME constituent des cibles privilégiées ("low‑hanging fruit") en raison de contraintes budgétaires et d'un déficit d'expertise technique. Les indicateurs quantitatifs soulignent l'ampleur du risque : le coût global de la cybercriminalité est estimé à 9 500 milliards de dollars en 2024, tandis que le coût moyen d'une violation de données atteint un record de 4,88 millions de dollars (IBM, 2024).

1.2 Périmètre de l'étude et classification

Dans ce cadre de modélisation, la définition d'une PME est alignée sur la classification de la Small Business Administration (SBA) des États‑Unis, fixant le seuil à 1 500 employés. Cette normalisation permet de cadrer le jeu de données disponible dans un contexte économique nord‑américain rigoureux.

2. Le paradigme Zero Trust Architecture (ZTA) et ses piliers adaptés

2.1 Principes fondamentaux du modèle

Le ZTA repose sur l'axiome « ne jamais faire confiance, toujours vérifier ». Contrairement aux modèles de sécurité périmétriques, il exige une authentification et une autorisation continues pour chaque demande d'accès. Techniquement, cette architecture est scindée entre le Control Plane (Plan de Contrôle), où résident le moteur et l'administrateur de politiques (Policy Decision Point), et le Data Plane (Plan de Données), où l'accès aux ressources est régulé par le point d'application des politiques (Policy Enforcement Point).

2.2 Piliers prioritaires pour les PME

Pour optimiser le ratio coût‑efficacité, le modèle se concentre sur quatre piliers technologiques :

- Identité : Contrôle précis via l'authentification multi‑facteurs (MFA), le Single Sign‑On (SSO) et le contrôle d'accès basé sur les rôles (RBAC).

- Appareils : Inventaire exhaustif et surveillance via l'Endpoint Detection and Response (EDR) et le Mobile Device Management (MDM).

- Applications : Sécurisation des flux via les Web Application Firewalls (WAF) et les API sécurisées.

- Données : Protection par chiffrement (au repos et en transit) et systèmes de prévention des pertes de données (DLP).

3. Analyse des barrières à l'adoption : Risques financiers et organisationnels

3.1 Identification des freins structurels

La migration vers une architecture Zero Trust impose des transformations structurelles souvent incompatibles avec les ressources limitées des PME. Le tableau suivant synthétise les variables critiques influençant le succès de l'implémentation :

Catégorie de barrière | Facteurs critiques | Impact sur la PME |

Financière | Coûts de substitution (Legacy/OT), incertitude du ROI, budget cybersécurité restreint. | Incapacité à financer la mise à niveau des systèmes hérités et difficulté de justification budgétaire face à l'absence de cadres de coûts standardisés. |

Organisationnelle | Résistance culturelle au changement, complexité des configurations, "paralysie de l'analyse". | Retards stratégiques dus à l'ignorance des concepts ZTA et perception des contrôles d'accès comme des interruptions de flux opérationnels. |

4. Méthodologie : La pertinence des réseaux bayésiens (BN) pour le risque cyber

4.1 Rationale de la modélisation bayésienne Le risque cyber se caractérise par une rareté des données historiques complètes. Les réseaux bayésiens, en tant que techniques d'Intelligence Artificielle (IA), surpassent les statistiques traditionnelles en apprenant des associations probabilistes par apprentissage automatique (machine learning). Ils permettent d'intégrer des preuves empiriques limitées avec des jugements d'experts pour quantifier l'incertitude.

4.2 Inférence et architecture du modèle BNZTM Le modèle utilise l'inférence bayésienne pour mettre à jour les probabilités a posteriori :

P(A|B) = (P(B|A) × P(A)) / P(B)

Où :

- P(A|B) : Probabilité a posteriori de l'hypothèse A sachant l'évidence B.

- P(B|A) : Probabilité de l'évidence B si l'hypothèse A est vraie.

- P(A) : Probabilité a priori de A.

- P(B) : Probabilité a priori de B.

Le Bayesian Network Zero Trust Model (BNZTM) intègre deux sous‑modèles simulés via la plateforme GeNIE© :

- ZT‑ISM (Implementation Success Model) : Quantifie les incertitudes influençant le succès de l'adoption des piliers ZTA en fonction des barrières rencontrées.

- RAM (Risk Analysis Model) : Évalue l'efficacité des contrôles selon l'équation Risque = Probabilité x Conséquence, en s'appuyant sur le jeu de données Advisen (+137 000 records).

5. Vecteurs d'attaque et efficacité de la protection ZTA

5.1 Analyse des actifs ciblés

Les serveurs constituent l'actif le plus critique, impliqués dans plus de 80 % des violations de données répertoriées (DBIR, 2024). La protection de ces actifs via le chiffrement et le MFA est le fondement de la réduction de la magnitude du risque dans le modèle RAM.

5.2 Vecteurs d'attaque clés et impact financier

L'analyse des vecteurs d'attaque identifiés dans le modèle souligne une disparité entre fréquence et magnitude :

- Phishing : Vecteur dominant, responsable de plus de 90 % des attaques réussies (CISA) et de 31 % des violations par ingénierie sociale, avec un coût moyen de 4,88 millions de dollars (IBM).

- Vol d'identifiants : Levier principal pour 77 % des violations d'applications web, affichant un coût moyen de 4,81 millions de dollars.

- Menaces internes : Bien que moins fréquentes (7 % des incidents), elles présentent la magnitude la plus élevée avec un coût moyen de 4,99 millions de dollars dû aux privilèges d'accès des acteurs.

- Perte physique d'actifs : Catégorie incluant le vol de dispositifs ou de documents. Bien qu'infrequente, elle demeure hautement dommageable avec une perte moyenne de 4,19 millions de dollars (2024).

6. Conclusion : Vers une prise de décision fondée sur des preuves

Le modèle BNZTM fournit aux décideurs un cadre quantitatif pour arbitrer entre contraintes économiques et impératifs de sécurité. En démontrant comment la conformité aux piliers technologiques (MFA, DLP, EDR) réduit directement la probabilité de succès des vecteurs d'attaque, le modèle transforme la gestion du risque cyber d'une approche subjective en une stratégie de résilience fondée sur des données probantes. Le succès final demeure toutefois conditionné par la capacité de l'organisation à lever les barrières liées à la paralysie de l'analyse et à l'obsolescence des systèmes hérités.